ไม่ใช่เรื่องน่าสนุกเลยถ้าคุณใช้บริการ cloud-based e-mail แล้วยังต้องผวากับภัยอันตรายบนความเสี่ยงอยู่ทุกวัน ผู้นำบริการอีเมล์อย่าง Office 365 ของ Microsoft ดูจะเป็นเป้าในการถูกโจมตีบนความเสี่ยงในการขโมยข้อมูลองค์กรหรือข้อมูลส่วนตัวของคุณ ผ่านการโจมตีแบบฟิชชิ่ง ซึ่งทาง Google และ Amazon ต่างก็เปิดเผยว่าแบกความเสี่ยงนี้เช่นเดียวกัน

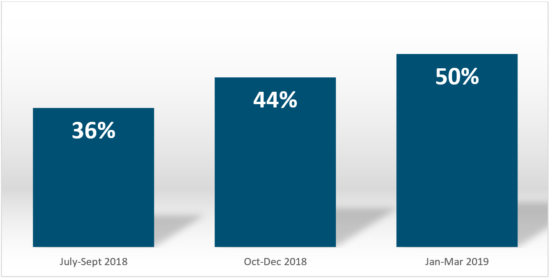

โดยในบล็อกของ Cisco Security ได้ระบุเรื่องการมุ่งเน้นการโจมตีแบบฟิชชิ่งบน Office 365 เขียนโดย Ben Nahorney, Threat Intelligence Analyst (นักวิเคราะห์ภัยคุกคาม) พบว่าในช่วงไม่กี่ไตรมาสพบการเพิ่มขึ้นของการโจมตีผ่านอีเมล์ฟิชชิ่ง โดยพบว่า Office 365 มีการขยายตัวของอีเมล์ลักษณะนี้กว่าครึ่งของการตรวจสอบในไตรมาสล่าสุด

บริการตรวจสอบความปลอดภัยของ Avanan พบลักษณะของของอีเมล์ฟิชชิ่ง คือ ทุก 99 อีเมล์ เป็นการใช้ลิงค์ฟิชชิ่งที่เป็นอันตราย และพบว่าร้อยละ 25 รอดผ่านระบบรักษาความปลอดภัยของ Office 365 มาได้

การโจมตี พยายามขโมยข้อมูลการล็อกอินของผู้ใช้ เพื่อที่จะยึดบัญชี หากทำสำเร็จ ผู้โจมตีจะเข้าสู่บัญชีและทำกิจกรรมที่เป็นอันตราย เช่นแพร่กระจายมัลแวร์ สแปม และอีเมล์ฟิชชิ่งภายในเครือข่าย รวมไปถึงการเจาะเข้าไปสู่อีเมล์ธุรกิจซึ่งละเอียดอ่อนต่อความมั่นคงทางธุรกิจ ในเบื้องต้นนั้นถ้ามองเผินๆ จะพบว่าไม่ต่างจากการโจมตีอีเมล์จากภายนอก อย่างไรก็ตาม มีความต่างในเรื่องของอีเมล์ที่มีการส่งผิดปกติ จากอีเมล์ที่ดูไม่ออกเลยว่าแฝงอันตราย

สำหรับการป้องกันนั้น ผู้ใช้อีเมล์ควรพิจารณาและตรวจสอบอีเมล์จากแหล่งที่เชื่อถือได้ ไม่กดคลิปลิงค์แปลกๆ ที่ไม่น่าไว้วางใจ ซึ่งบางครั้งฟิชชิ่งมาในรูปแบบของ ‘conversation hijacking’ เป็นการสนทนาผ่านอีเมล์แล้วพยายามล้วงความลับ ซึ่งการโจมตีผ่านบัญชี Office 365 นั้นค่อนข้างตรงไปตรงมา คือสังเกตได้ชัดเจน

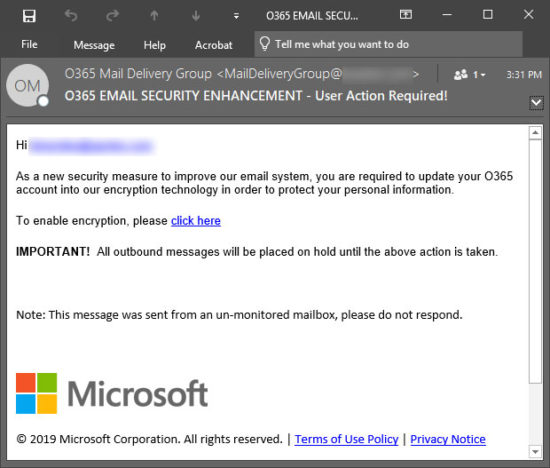

มุกเดิมๆ ในการทำฟิชชิ่งคือ มาในรูปแบบของอีเมล์จาก Microsoft (ปลอม) แล้วพยายามขอข้อมูลการล็อกอิน อ้างว่าผู้ใช้จำเป็นต้อง reset รหัสผ่าน หากไม่ล็อกอินตอนนี้ ก็จะพบปัญหากับบัญชี ซึ่งถ้าหลงเชื่อทำตามก็เข้าทางของฟิชชิ่ง เพราะมี URL ให้กดคลิกเข้าไปพร้อมให้เหยื่อหลงเชื่อ โดยเมื่อเข้าสู่ระบบได้แล้ว สามารถทำกิจกรรมต่างๆ ได้แบบไม่มีใครสังเกตเห็น เพราะการโจมตีคล้ายข้อมูลที่มีใบรับรองที่ได้รับอนุญาต และผู้โจมตี พยายามหาจังหวะที่เหมาะวางแผนการโจมตีเพิ่มเติม ซึ่งจะไม่ส่งสัญญาณเตือน และพยายามคาดเดารหัสผ่านจนกว่าจะพบ

คำแนะนำเพื่อความปลอดภัย

- สร้างการยืนยันการตรวจสอบหลายขั้นตอน หรือ multi-factor authentication พยายามให้การล็อกอินยุ่งยากเข้าไว้ หากมีความพยายามล็อกอินซ้ำๆ ก็จะตรวจพบพฤติกรรมแปลกๆ ที่เข้าสู่ Inbox อย่างผิดปกติ

- พยายามฝึกการป้องกันฟิชชิ่ง ตรวจสอบความปลอดภัย และมาตรฐานการระมัดระวังตัวของผู้ใช้ องค์กรควรฝึกอบรมพนักงานให้ปรึกษาฝ่ายไอที หากพบอีเมล์แปลกๆ และไม่กดเข้าไปใน URL ที่ไม่น่าไว้วางใจ

Department of Homeland Security แจ้งเตือนความปลอดภัยบน Office 365 และบริการ cloud email services อื่นๆ โดยรัฐบาลสหรัฐเองก็ได้แจ้งเตือนผู้ใช้ Office 365 และบริการ cloud-based email อื่นๆ ถึงความเสี่ยงนี้ ในขณะที่ US Department of Homeland Security ได้รับการแจ้งเตือนจาก Cybersecurity and Infrastructure Security Agency (CISA) ว่ามีเป้าการโจมตีมุ่งไปที่ Office 365 และบริการ cloud อื่น

องค์กรควรใช้ 3rd Parties ในการตรวจสอบการตั้งค่าความปลอดภัย และตรวจสอบกล่องจดหมาย ปิดการตรวจสอบ Mailbox และองค์กรควรฝึกฝนความเชี่ยวชาญในการฝึกอบรมด้านความปลอดภัย รวมไปถึงการดูแลช่องโหว่ของการใช้อีเมล์ของผู้ใช้

การตั้งค่าความปลอดภัย